Как открыть порт в роутере микротик?

Есть компьютер с установленноой программой R-keeper, нужно открыть порт для удаленно доступа к серверу, Открываю порт в микротике так

/ip firewall nat add chain=dstnat action=dst-nat to-addresses=192.168.88.50 to-ports=7007

protocol=tcp dst-port= 7007, 3639, 8087 In. Interface=ether1

to addresses=айп пк

в брендмауэере винды тоже открыл

но 2ip.ru пишет что зарыт, почему так ?

белый айп есть.

подскажите как правильно сделать?

Поменять пароль на роутере который подключен к Микротик

Ситуация: Есть маршрутизатор, Mikrotik rb2011uias-2hnd-in к которому подключены два Wi-Fi роутера.

Как открыть порт FTP на роутере?

Всем привет, просьба особо негативно не реагировать на моё сообщение, ну не получается у меня.

ОТКРЫТЬ ПОРТ НА РОУТЕРЕ RT-103

Хочу открыть порт, так как создал сервер в игре Counter Strike, и другие не могут зайти на него.

Открыть 88 порт для FTP в роутере

Windows 7 Professional SP1 Роутер Trendnet TEW-652BRP имеет внешний статический белый IP, а.

Сообщение от noviche

Сообщение от noviche

прописаны все порты в одном правиле. Но на скрине вроде верно.

т.е. на ether1 приходит белый адрес? А в filters порты открыл на форвард?

Какие правила фаервола у тебя там — я гадать на хрустальном шаре не буду.

Сообщение от noviche

Сообщение от romsan

Сообщение от romsan

Сообщение от Konstantin®

Сообщение от romsan

тоесть белый айп надо было писать в to addresse, вместо айп самого компа, ПРАВИЛЬНО?

В фильтрах порты не открыл зараза((

Сообщение от romsan

Сообщение от noviche

Сообщение от noviche

Сообщение от noviche

соответственно, внешний адрес вписывается в то ПО, которое "из вне" логинится к твоему серверу внутри сети.

У тебя на МТ приходит статический адрес (какой тип подключения? DHCP? PPPoE?) Ты, правилами в фаерволе и НАТ открываешь и пробрасываешь нужные порты во внутрь своей сети на тот ПК (или устройство), на котором запущены службы/сервисы, слушающие соответствующие порты (7007, 3639, 8087)

Тебе нужно первым делом убедится, что на этом ПК порты открыты. Это можно узнать с помощью команды

Если порты открыты, то, дальше делаешь проброс портов на МТ. Как я понимаю, у тебя дефолтный конфиг фаервола, значит в конце по форварду и инпуту у тебя стоит drop. Значит, нужно выше этих запрещающих правил прописать прописать разрешение нужных портов по форварду (тебе же внутрь сети нужно пройти, а не на МТ)

Разрешающее правило, должно быть привязано к тому интерфейсу, на котором у тебя статика. (Если у тебя интернет приходит по РРРоЕ, то в in-interface должно указано быть именно РРРоЕ-интерфейс).

Далее идем в NAT и уже тут прописываешь непосредственно сам проброс. Так же указываешь in-interface, номер порта, протокол, и в to-address указываешь свой внутренний адрес ПК, на который нужно прокинуть порты.

После этого всего с любого ПК внутри сети, зайди на Проверка доступности порта и проверь свои порты на доступность — они должны быть открыты.

Соответственно, если нужно получить доступ по RDP "из вне", то на ПК "из вне", в RDP-клиенте вводишь свой внешний статический адрес. Доступ должен быть осуществлен.

Как пробросить порт в Микротике

Находя в сети различные инструкции по работе с Mikrotik RouterOS, я обратил внимание, что большинство из них малоинформативны — в лучшем случае они представлены в виде скриншотов Winbox со скудными комментариями, в худшем — просто груда строк для командной строки, из которых что-либо понять вообще нет никакой возможности.

Итак, начнём с самого простого и, в тоже время, нужного — проброс порта из внутренней сети «наружу».

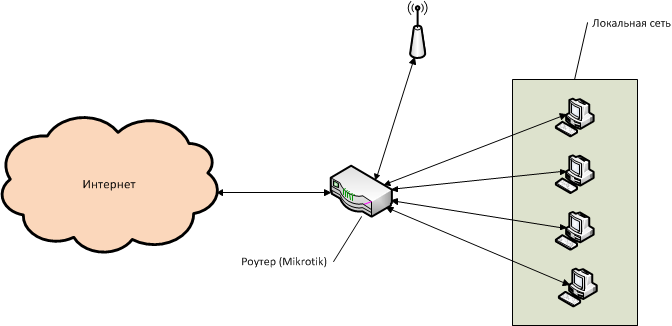

Любую сеть можно схематично представить вот в таком виде:

Посмотрим немного подробнее, на примере роутера Mikrotik RB951-2n. У него 5 портов, плюс модуль WiFi.

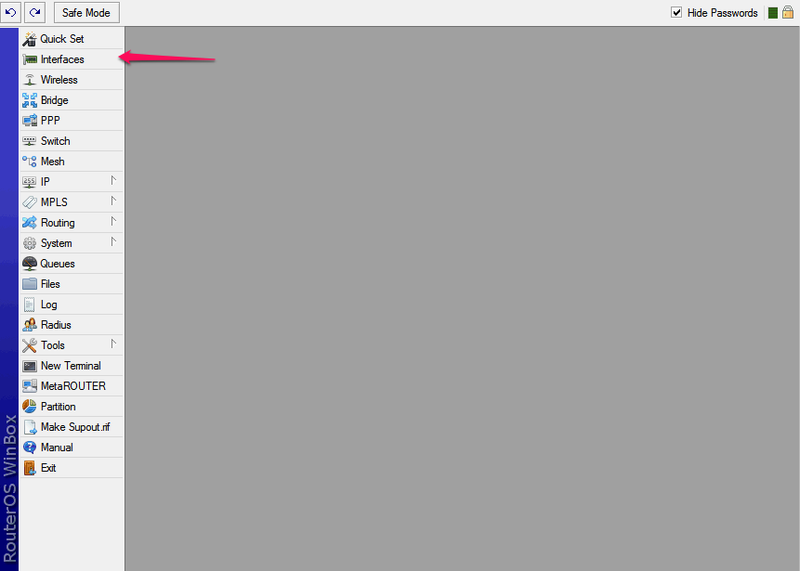

Подключаемся через web-интерфейс или Winbox'ом к роутеру(по умолчанию логин admin, без пароля), заходим в список интерфейсов, это второй пункт в меню, Interfaces.

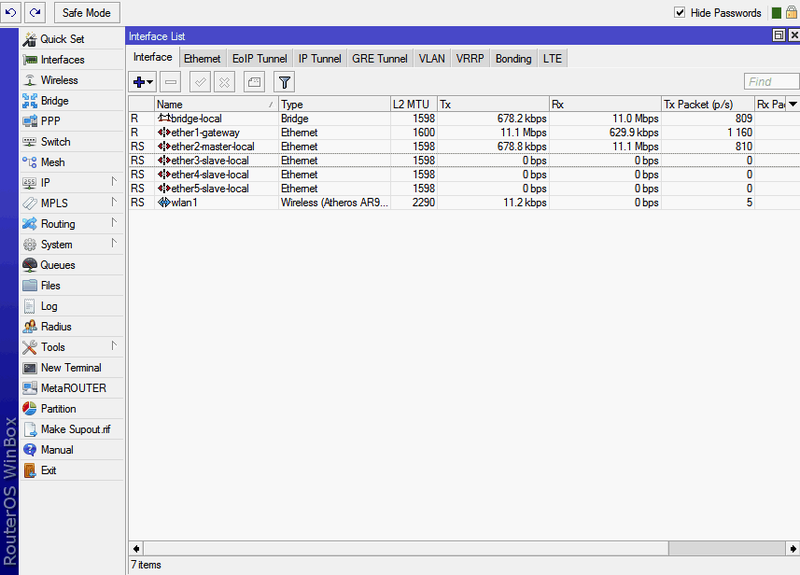

Тут мы видим все интерфейсы, доступные нашему роутеру(интерфейс — это, грубо говоря, канал связи роутера с другим компьютером/компьютерами)

Первым идёт bridge-local — «локальный мост». В данном случае он служит для установки моста между локальной сетью и беспроводными подключениями по WiFi (В Микротике для соединения вместе нескольких интерфейсов можно или объединить их в свитч, или соединить мостом(бриджем). У каждого из этих двух вариантов есть свои сильные и слабые стороны. Но это тема для отдельной статьи).

Далее, ether1-gateway. Ether1 — это первый RJ45 разъём на лицевой панели роутера. По умолчанию считается, что в него воткнут кабель с интернетом, приходящий от провайдера. Поэтому он называется Gateway — «Ворота» (В принципе, это не обязательно должен быть первый порт, при желании можно назначить gateway'ем любой другой порт, и даже несколько портов одновременно, при наличии подключений от нескольких провайдеров).

Затем идут 4 порта локальной сети. Они объединены в свитч, начиная со второго RJ45 разъёма, он называется ether2-master-local, остальные 3 — неполиткорректно называются slave-local. Тут логика простая: в параметрах портов 3, 4 и 5 прописано, что главным у них является порт №2 — соответственно, все четыре порта автоматически объединяются в виртуальный свитч. А этот виртуальный свитч внутренней сети объединен с беспроводной сетью посредством бриджа из первой строки.

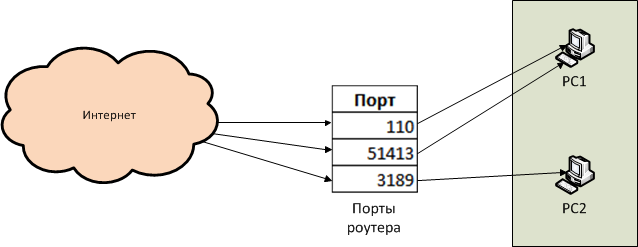

Между внешним интернетом и внутренней сетью находится NAT — Network Address Translation, дословно «Трансляция сетевых адресов». Механизм, позволяющий компьютерам, находящимся в локальной сети, иметь внутренние адреса своей сети, и при этом нормально общаться со всеми другими компьютерами и серверами в интернете (при этом для внешнего сервера все компьютеры внутри сети представляются одним адресом — внешним адресом роутера). Вкратце, это работает таким образом: при обращении из внутренней сети куда-нибудь в интернет, роутер подменяет внутренний адрес компьютера своим адресом, принимает ответ от сервера в интернете, и переадресовывает на локальный адрес компьютера, сделавшего исходный запрос. Это называется Masquerade — «Маскарад»: данные от машины в локальной сети как-бы «надевают маску» и для внешнего сервера это выглядит так, будто они исходят от самого роутера. Точно так же, при подключении из внешней сети, нам нужно где-то задать правило, какой именно компьютер в локальной сети должен отвечать на попытки подключиться к какому-то порту на роутере. Поясню на примере:

Мы хотим, чтобы при подключении к нашей сети в лице роутера на порты 110 и 51413 — подключение переадресовывалось на компьютер PC1, а при подключении к порту 3189 — на машину PC2.

Для этого и нужен NAT.

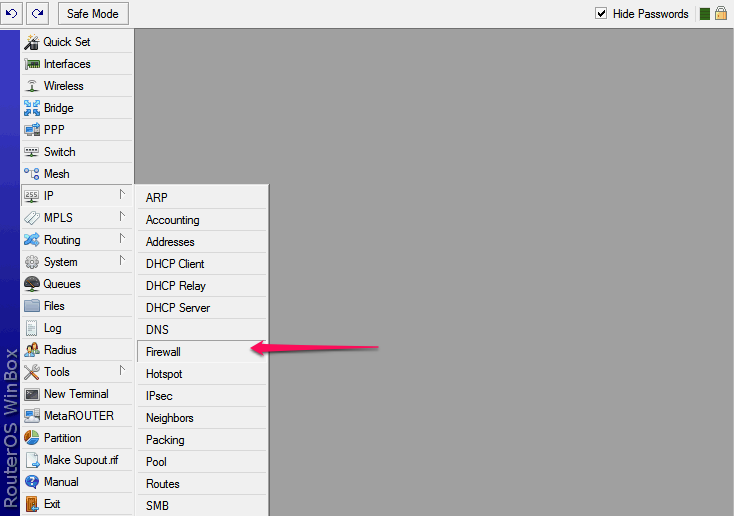

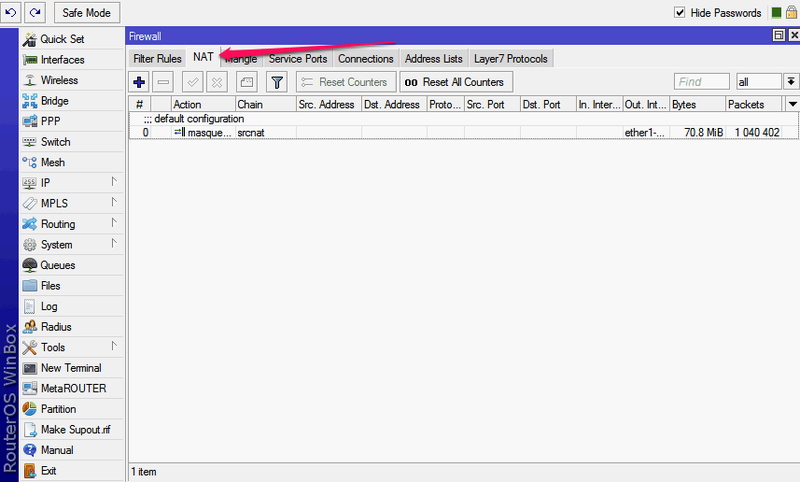

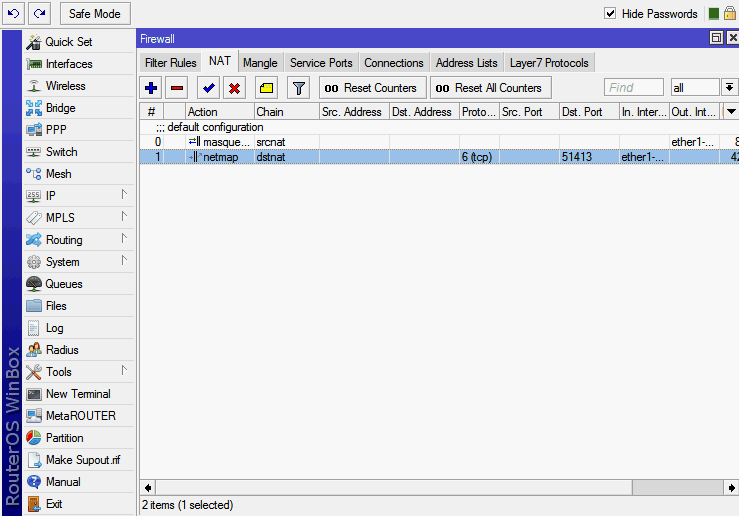

В Микротике управление NAT'ом находится в разделе IP->Firewall->NAT:

Тут мы видим, что одно правило уже есть. Оно автоматически создаётся конфигурацией по-умолчанию — это тот самый «Маскарад», он необходим для того, чтобы компьютеры во внутренней сети могли нормально обращаться к серверам в интернете.

Нам же нужно ровно наоборот — добавить правило для подключения извне к одной из машин в локальной сети. Например, для эффективной работы торрент-клиента мы хотим сделать доступным порт 51413 на машине с именем nas.

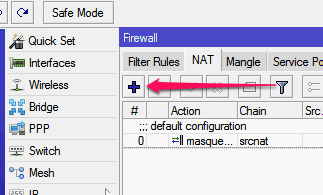

Нажимаем синий плюсик

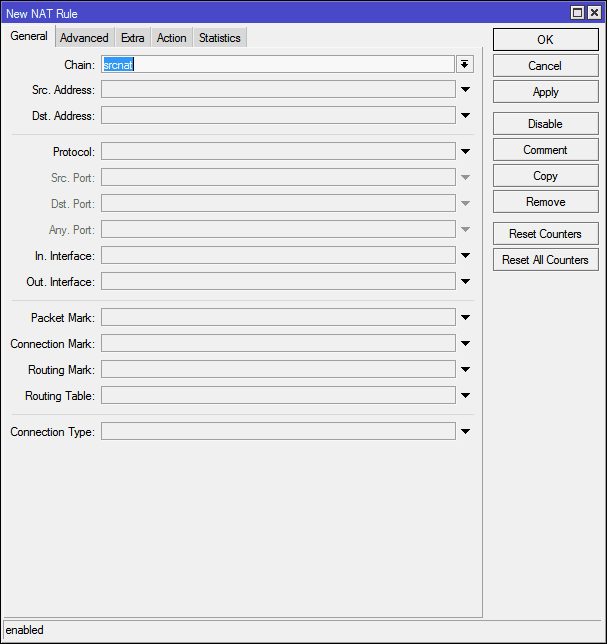

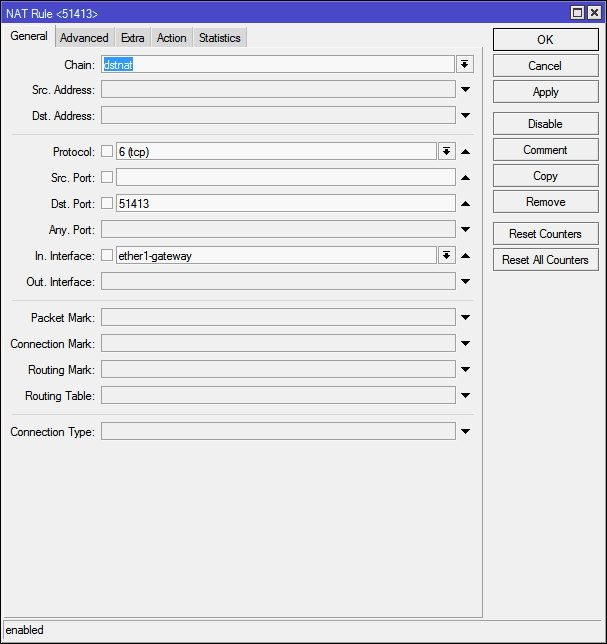

В появившемся окне нового правила нам нужно всего несколько опций

Первое — это Chain (Цепочка). Тут может быть всего два варианта — srcnat и dstnat. Цепочка — это, грубо говоря, направление потока данных. Srcnat — из внутренней сети во внешнюю, dstnat — соответственно, из внешней во внутреннюю. Как легко догадаться, в нашем случае требуется выбрать dstnat.

Далее идут Src. Address (исходный адрес) и Dst. Address (адрес назначения). Для подключения извне исходный адрес будет адресом одного из миллиардов компьютеров в интернете, а адрес назначения — всегда внешний адрес роутера. Эти пункты ставить смысла нет.

Потом пункт Protocol (протокол). Здесь значение надо выбрать обязательно, иначе мы не сможем указать номер порта. Для торрентов выбираем тут tcp.

Src. Port (исходящий порт) — это тот порт, из которого удалённая машина инициирует соединение с нашим роутером. Нам это абсолютно без разницы, тут ничего не ставим.

Dst. Port (порт назначения) — а это как раз тот порт, на который мы хотим принимать соединение. В моём торрент-клиенте это 51413.

Затем идёт забавный пункт Any. Port (любой порт) — так и есть, это объединение двух предыдущих пунктов, тут можно указать значение, которое будет работать и как исходный порт, так и как порт назначения. В целом, нам это не требуется.

Теперь очень важный момент:

In. interface (входящий интерфейс) — это, грубо говоря, тот интерфейс, на котором «слушается» указанный порт. Если не указан это параметр, то этот порт перестанет так же быть доступен из внутренней сети, даже несмотря на то, что цепочка у нас dstnat. Поэтому, выбираем тут интерфейс, через который мы подключены к интернету, в нашем случае — ether1-gateway.

Out. interface (исходящий интерфейс) — интерфейс, к которому подключена та машина, на которую мы делаем переадресацию. Тут что-либо ставить не имеет смысла.

Далее идут узкоспециализированные параметры, я сейчас не буду на них останавливаться.

В итоге, получается вот такая картина:

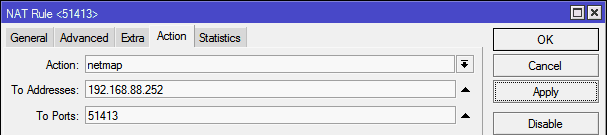

Вкладки Advanced (Продвинутый) и Extra (Дополнительный) содержат различные параметры тонкой настройки, нам они без надобности, идём сразу в Action (Действие)

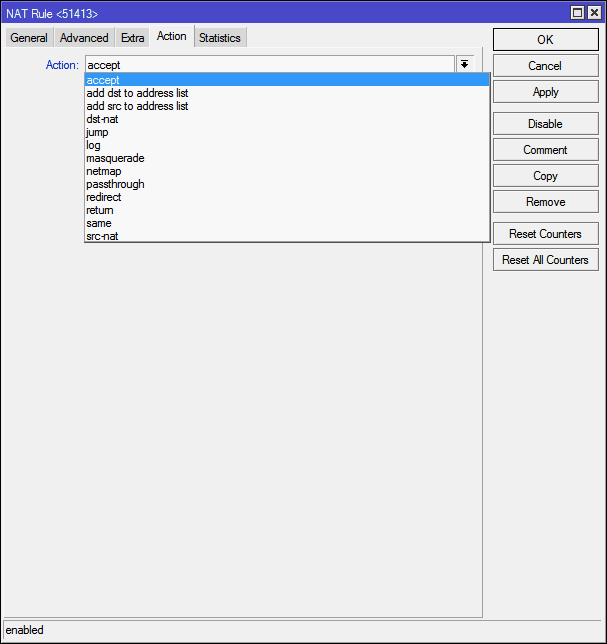

Тут из списка Action нужно выбрать конкретное действие, которое следует выполнить с подключением на указанный ранее порт. Выбрать есть из чего:

accept — Просто принимает пакет;

add-dst-to-address-list — Добавляет адрес назначения в указанный список адресов;

add-src-to-address-list — Аналогично предыдущему, но для исходного адреса;

dst-nat — Переадресовывает данные, пришедшие из внешней сети, во внутреннюю;

jump — Позволяет применить для данных правила из другой цепочки. Например, для цепочки srcnat — применить правила цепочки dstnat;

log — Просто добавляет информацию о пакете в лог роутера;

masquerade — Тот самый «Маскарад»: подмена внутреннего адреса машины из локальной сети на адрес роутера;

netmap — Отображение одного адреса на другой. Фактически, развитие dst-nat;

passthrough — Пропуск текущего пункта правил и переход к следующему. Используется в основном для статистики;

redirect — Перенаправляет данные на другой порт в пределах роутера;

return — Возвращает управление обратно, если в эту цепочку выполнялся прыжок правилом jump;

same — применяется в очень редких случаях, когда нужно применять одни и те-же правила для группы адресов;

src-nat — Обратная dst-nat операция: перенаправление данных из внутренней сети во внешнюю.

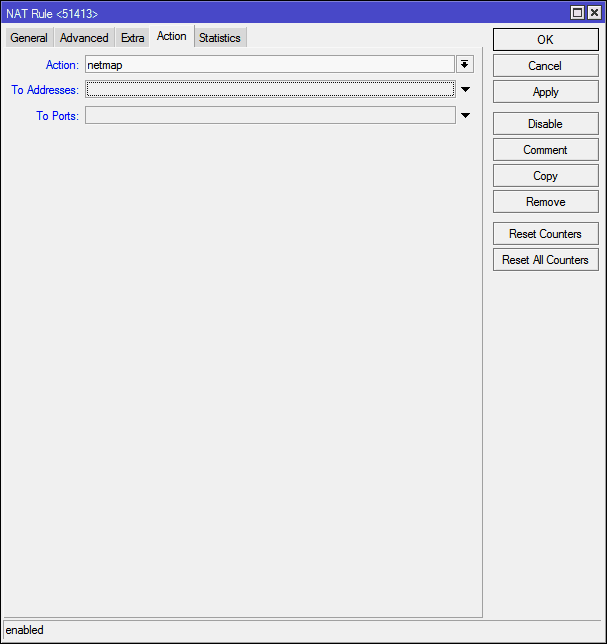

Для наших целей подходит dst-nat и netmap. Последнее является более новым и улучшенным вариантом первого, логично использовать его:

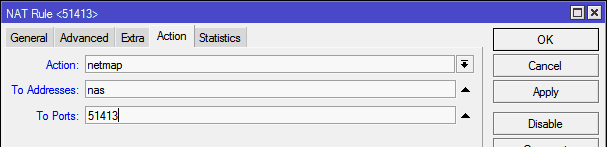

В поле To Addresses нужно указать адрес машины, на которую мы хотим переадресовать порт, в поле To Ports — соответственно, сам порт.

Чтобы не заморачиваться, вместо адреса пишу имя комьютера, и указываю порт:

И нажимаю кнопку Apply, роутер сам находит адрес машины:

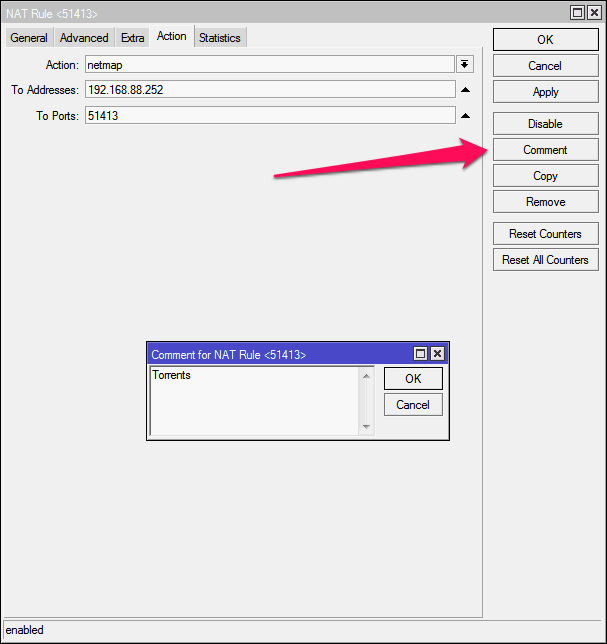

Напоследок имеет смысл нажать Comment и указать комментарий для правила, чтобы в дальнейшем не приходилось вспоминать, что это за правило и зачем

Всё, нажимаем OК в окошке ввода комментария и ОК в окне ввода правила:

Правило создано, всё работает.

Обратите внимание — дополнительно «открывать» порт не требуется!

Инструкция актуальна для версий прошивки 5 и 6. До версии 7 вряд-ли что-либо изменится.

Проброс портов на маршрутизаторах Mikrotik

Чтобы пробросить порт на маршрутизаторе Mikrotik, необходимо открыть меню «IP» — «Firewall», выбрать вкладку «NAT» и добавить новое правило нажав «Add new» или «+«.

В открывшемся окне необходимо указать следующие основные параметры:

Chain (Цепочка): dstnat (означает что соединение будет идти из внешней сети во внутреннюю).

Protocol: протокол, tcp/udp/…

Dst. Port: порт назначения, который будет виден из вне (1 — 65535).

In. interface: входящий интерфейс на котором слушается указанный выше порт, например «ether1-gateway».

Action (Действие): netmap

To Addresses: IP адрес сетевого устройства/компьютера внутри сети с которого необходимо пробросить порты, например 192.168.88.250

To Ports: порт который необходимо пробросить.

Приведу несколько примеров портов: 3389/tcp — удаленный рабочий стол, 80/tcp — вэб сервер, 23/tcp — telnet, 161/udp — snmp, 22/tcp — SSH, 1433/tcp — MS SQL Server и т.д.)

Чтобы из-локальной сети был доступ к внешнему IP маршрутизатора, необходимо добавить еще два правила.

Первое:

Chain: dstnat

Src. Address: 192.168.88.0/24 (внутренняя сеть)

Dst. Address: внешн_ip_маршрутизатора

Protocol: tcp

Dst. Port: порт

Action: dst-nat

To Addresses: ip_внутри_сети

To Ports: порт

Второе:

Chain: srcnat

Src. Address: 192.168.88.0/24 (внутренняя сеть)

Dst. Address: ip_устройства_внутри_сети

Protocol: tcp

Dst. Port: порт

Action: src-nat

To Addresses: 192.168.88.1 (внутренний ip маршрутизатора)

Например к DVR Dahua нужно пробросить порты: 80 tcp, 554 tcp, 37777 tcp, 37778 udp. Для просмотра достаточно порта 37777 tcp, если за маршрутизатором много камер, то можно пробросить порты 37779 tcp, 37979 tcp и т.д., при этом порты обязательно должны быть изменены на видеокамере на такие же.

Производим проброс портов Mikrotik: настройка перенаправления

Проброс порта проводят с целью получить к устройству удалённый доступ. Другими словами, под каждое устройство будет выделяться отдельный порт, который он будет занимать при подключении. В этом случае подключение будет происходить намного быстрее, а работа роутера станет более стабильной и надёжной. Также, это позволит получать удалённый доступ к устройствам в домашней локальной сети (LAN). Как правильно выполнить проброс портов на роутере Mikrotik, какие настройки выставлять в параметрах маршрутизатора, как сохранить их для дальнейшего использования, как выполнить администрирование сетей — всё это читатель узнает из данной статьи!

Проброс портов на роутере Mikrotik

Для проброса и перенаправления портов на роутере Mikrotik нужно:

Запустить браузер и в поле адреса указать IP-адрес маршрутизатора (по стандарту это 192.168.1.1);

Нажать клавишу «Enter»;

В окне авторизации написать имя пользователя и пароль (по стандарту — имя пользователя и пароль admin);

Слева данного окна находится «Forwarding->Virtual Servers» и нажмите клавишу «Add New»;

В графе «Service port» требуется указать порт, который нужно открыть, а в поле IP Address ввести IP-адрес вашего устройства;

Поле «Protocol» предназначается для выбора одного из типов — TCP, UDP или ALL;

В поле «Status» нужно выставить значение «Enabled»;

Нажать клавишу «Save», чтобы сохранить установленные параметры.

Если на вашем ПК нужно соединение для веб-сервера, требуется открыть порт с номером 80, контрольный порт маршрутизатора изменится на «8080» и для соединения с маршрутизатором нужно будет ввести адрес http://192.168.1.1:8080.

ВНИМАНИЕ! Обязательным условием является подключение интернета к устройствам, которые должны пройти через порт.

Проброс портов на роутере

Проброс портов на роутере Mikrotik начинается с этого:

- Нужно открыть браузер и вбить в поле адреса локальный адрес роутера. По умолчанию это Mikrotik (адрес 192.168.0.1). Имя пользователя «admin», пароль «admin».

- После ввода данных откроется интерфейс роутера.

- Нужно взглянуть на левую верхнюю часть меню и найти там параметр «Переадресация» («Retrack» или «Forwarding»). Если на роутере установлен какой-то альтернативный язык, нужно скачать прошивку с официального сайта и установить её.

- Нужно кликнуть по пункту и зайти в Виртуальные серверы (Virtual Servers).

- Такая процедура позволит получать удалённый доступ к любому компьютеру в LAN, причём, устройство, которое находится в LAN необязательно должно быть включено.

- На следующей странице нужно найти кнопку «Добавить» (Add New) и нажать её.

- Далее нужно внести информацию в поля, чтобы можно было получить доступ к другому устройству.

- Порт сервиса (Service Port) можно написать произвольный, к примеру, 77. Этот порт нужно указать при входе на конкретное устройство из Интернета в отдельной программе или в адресном поле браузера через символ «:», после хост-адреса.

- Внутренний порт (Internal Port) нужно указывать точно. Его можно уточнить в инструкции к устройству ( по стандарту это 80).

- IP адрес (IP Address) – это интегрированный LAN-адрес машины. Он находится в свойствах самого устройства, либо уточняется в ходе теста сети.

- Нажмите кнопку Сохранить (Save) и получите один готовый проброшенный порт, который можно Удалять (Delete) или Изменять (Modify) по желанию.

- Перезагружать устройство не нужно.

- Снова нажмите кнопку Добавить (Add New) и пробросьте следующий порт.

Будет показан пример проброса порта с номером «8000», который предназначается для удаленного доступа приложений. - После нажатия клавиши «Сохранить» открываются два доступных порта для удаленного доступа.

Альтернативный способ — запустить роутер в тестовом режиме (зажать кнопку выключения и функциональную клавишу). Пока роутер перезагружается, нужно открыть в адресной сроке браузера адрес 192.168.0.1. Когда страница загрузится, данных не будет. Нужно периодически обновлять страницу, пока соединение не будет установлено. На странице будут 2 кнопки «Return to standart settings» и «Swap port». Первая кнопка — сброс к настройкам, вторая — смена портов. Нажатие по второй кнопке автоматически создаст максимальное кол-во свободных портов, за которыми можно закрепить устройства. Сделать это можно при помощи добавления нового соединения.

Пример подключения регистратора на ОС Андроид:

- Открыть меню «Соединения и подключения».

- Нажать кнопку «Добавить сеть».

- Ввести стандартные данные роутера и прописать входящий IP адрес.

- Придумать пароль и логин, установить ключ сопряжения.

- При следующей перезагрузке устройство автоматически пройдёт в указанный порт и к нему можно будет получить удалённый доступ.

Изменение и удаление портов на роутере Mikrotik

Исходя из инструкции «Как открыть порт», можно заметить, что в открывшемся порте на роутере есть параметры «Изменить» и «Удалить». В зависимости от протокола выбирается один из параметров, так как для удаления некоторых портов требуется сначала освободить под смену новый (пустой) порт, иначе роутер будет накапливать ошибки.

Если пользователь случайно удалил порт с пометками «UDP» и «Disabled», после чего роутер перестал предоставлять интернет-соединение, нужно скачать стандартную прошивку и установить её снова, так как пустое место в таблице всё равно останется, а порт неактивен и не поможет в получении удалённого доступа.

Для его нужен проброс портов?

Он позволяет получить удалённый доступ к рабочему столу, камере,ftp-серверу. Таким образом, можно управлять сразу несколькими устройства с одного ПК или даже смартфона. Для этого потребуется лишь подключение к сети Интернет и данные для входа в интерфейс роутера.

Доступ к FTP серверу предоставляется по принципу «Только чтение», так как просмотр информации не требует особых разрешений. Для того, чтобы можно было редактировать данные, вносить изменения, устанавливать параметры в устройстве удалённо, требуется особый протокол связи, предусматривающий права администратора. Такая система защиты предотвращает шанс взлома и делает возможным функцию «Родительского контроля».

Все устройства, которые проходят через проброшенные порты, будут отображаться в таблице маршрутизатора в виде digital-пары (IP и протокол).

Таблица заполняется для упрощения управления маршрутизатором и перенаправления переадресации портов в роутерах Mikrotic. Таблица открывает через браузер, найти её можно в меню роутера. Потребуется указать статичный IP и протокол связи. Рекомендуется устанавливать параметры «BOTH» и «UDP» в порядке чередования и направлять порты на них, пока связь не будет установлена.

ВНИМАНИЕ! Графа «Modify» предназначена только для опытных юзеров. Это графа пользовательских нестандартных конфигураций и обходных путей. Заполнив её некорректно можно нарушить работу всех работающих портов, поэтому настоятельно не рекомендуется её редактировать, если нет опыта в администрировании сетей.

После проведения манипуляций нужно сохранить настройку, чтобы роутер запомнил параметры. Сохранить параметры можно двумя способами:

- сохранить документ в формате «.ini», после чего интегрировать в другое устройство;

- сохранить страницу целиком, после чего активировать при подключении;

- записать параметры или запомнить их.

Экспортировать настройки требуется после каждого проброса, так как разные пресеты могут обеспечивать разное качество связи, и разную степень стабильности работы системы. Сохраняя свой каждый шаг и каждую попытку, сетевому инженеру будет намного легче разобраться в сути поломки, в случае аварии на роутере. Если читатель столкнулся с трудностями по поводу экспортирования, можно просто сделать скриншоты всех окон в интерфейсе роутера, или снять небольшой скринкаст.

Настройка процедуры «Port forwarding» (проброс портов) в Mikrotik

Настройка вкладки «General»

- требуется нажать «плюс» и в открывшемся окне заполнить пару значений: chain — вектор маршрута данных. Из списка выбрать — srcnat, что подразумевает принцип «изнутри-наружу», данные передаются из локальной сети во внешнюю и «dstnat» — из внешней сети во внутреннюю.

- Src. Address/ Dst. Address — внешний адрес, с которого будет начинаться подключение, и адрес назначения (нужно установить адрес нашего маршрутизатора).

- protocol — в этом пункте требуется указать разновидность протокола для данного соединения (tcp или udp). Пункт обязательный, без него ничего не выйдет

- Src. Port (исходящий порт) — порт предназначен для удаленного устройства, с которого переносятся данные, (нужно оставить пустым).

- Dst. Port (конечный порт) — нужно указать ссылку на внешний порт роутера, на который будет поступать информация от удаленного устройства и передаваться на наш ПК по LAN.

Any. Port (произвольный порт) — если здесь указать номер порта, то роутер будет понимать, что этот порт — - выходящий и входящий одновременно (интеграция двух вышеописанных полей в одно).

- In. interface (входной интерфейс) — здесь требуется указать интерфейс роутера MikroTik, на котором «прослушивается» этот порт. В нашем случае, так как мы проводим проброс для трансляции данных снаружи, это интерфейс, по которому маршрутизатор подключается к сети Интернет, по стандарту это «ether1-gateway». Значение нужно указать обязательно, иначе порт не будет виден по LAN. Если подключаться к провайдеру по протоколу «PPPOE», то скорее всего, нужно будет прописать его, а не WAN-интерфейс.

- Out. interface (выходной интерфейс) — интерфейс для коннекта с ПК, на котором пробрасывают порты.

Настройка вкладки «Action»

В строке «Action» нужно прописать действие, которое выполнит роутер. Другими словами, это скрипты действий, или набор алгоритма действий, которая будет использовать роутер при получении данных. Таким образом можно полностью автоматизировать рабочие процессы, чтобы пользователь не принимал в них прямого участия.

Возможные варианты:

- accept — стандартный приём данных;

- add-dst-to-address-list — добавить конечный адрес в список роутера;

- add-src-to-address-list — выходящий адрес будет добавлен в соответственный список адресов;

- dst-nat — передаёт данные из внешней сети в LAN;

- jump — наследования правил другого (смежного или соседнего канала), к примеру, при активном значении «srcnat» — применяется правило для «dstnat»;

- log — записывать все действия в файл;

- masquerade — замена внутреннего адреса ПК или другой машины из LAN на адрес маршрутизации;

- netmap — создание переадресации одного массива адресов на другой,. Оказывает более глобальное действие, чем

- dst-nat;

- passthrough — этот пункт конфигурации правил нужно пропустить и пройти к следующему. Он нужен только для статистики;

- redirect — информация передаётся на другой порт этого же маршрутизатора;

return — если доступ в этот канал был получен по функции jump, то это правило вернёт данные обратно; - same — редко используемая настройка один и тех же правил для группы адресов; src-nat — переадресация пакетов из внутренней сети во внешнюю (обратное dst-nat перенаправление). Для наших конфигураций подойдут параметры «dst-nat» и «netmap». Нужно отметить последний.

В строке «To Adresses» нужно прописать внутренний IP-адрес компьютера или устройства, на который роутер перенаправит данные по протоколу проброса порта.

В поле «To Ports», соответственно, номер порта.

ВНИМАНИЕ! Рекомендуется оставлять комментарии к действиям, так как в будущем будет тяжело разобраться в настройках без заметок пользователя.

При загрузке пресета из интернета и последующем сбросе к заводским настройкам при помощи функции Return to Factory reset, можно получить полностью проброшенные порты, которые могут быть использованы удалённым устройством, поэтому стандартные настройки роутера, которые могут нарушаться в процессе проброса, будут соответствовать заводским. Рекомендуется создавать точки восстановления системы или резервную копию файла роутера, как в случае поломки это будет единственным способом вернуться на момент рабочего состояния, и полностью откатить нежелательные изменения.

Заключение

Надеемся, что наша статья помогла вам разобраться в настройки проброса роутера на примере MikroTik, в нюансах его конфигурации, в прочих важных функциях, необходимые для его работы. Настоятельно рекомендуется следовать инструкции, не использовать сторонних программ для автоматической настройки, так как они могут перенаправлять ваш трафик и получать доступ к данным без вашего ведома. Если в какой-то момент роутер отказался отвечать на команды, ему нужно выключить при помощи экстренной клавиши, или перезагрузить, используя сочетания клавиш. Дальнейшее продолжение работы может привести к тому, что роутер попадёт в состоянии кирпича, в котором он не сможет реагировать ни на какие команды его придётся заменить.

Подведём краткие итоги статьи:

проброс — процедура сложная, но посильная большинству пользователей. Потребуется усидчивость и внимательность, так как пропуск одного параметра приведёт к неверному конечному результату и спровоцирует не тот эффект, который ожидал читатель;

записывать процедуру и комментировать её интерфейс — не будет лишним, чтобы не разбираться с нуля;

если не знаете, как настроить самому, можно обратиться на форумы системных администраторов, где подскажут, или скинут оптимальные настройки в .ini-файле